VUNESP - NOÇÕES DE INFORMÁTICA - INTERNET

01 - Um usuário precisa encontrar informações sobre as chuvas na região de São Carlos. Assinale a alternativa que contém o nome de dois sites utilizados para realizar buscas de quaisquer assuntos na internet.

- a) Google; Bing.

- b) Google; Firefox.

- c) Bing; Firefox.

- d) Yahoo; Chrome.

- e) Internet Explorer; Yahoo.

02 - Assinale a alternativa correta em relação à navegação anônima na Internet.

- a) Um software do tipo sniffer deve ser utilizado para navegar anonimamente.

- b) Navegar por meio do Google Chrome garante anonimato automaticamente.

- c) Um software que utiliza a rede TOR permite navegar anonimamente na internet.

- d) O aplicativo MS-Outlook pode ser utilizado para navegar anonimamente.

- e) Anonimato só é possível em uma intranet.

03 -No Google, o caracter que deve ser adicionado imediatamente antes da palavra para procurar por essa palavra e também por seus sinônimos é

- a) “

- b) ~

- c) %

- d) #

- e) &

04 - Numa rede com o ISA Server 2006, os usuários necessitam acessar os protocolos POP3, HTTP, HTTPs e SMTP nas suas portas padrões. Assinale a alternativa que apresenta, correta e respectivamente, as portas correspondentes a esses protocolos.

- a) 25, 80, 443,110.

- b) 110, 80, 443, 25.

- c) 110, 80, 25, 443.

- d) 443, 80, 25, 110.

- e) 443, 80, 110, 25.

05 - Com relação ao pacote transportado por meio da VPN (Virtual Private Network), é correto afirmar que

- a) somente os dados são criptografados.

- b) somente o endereço IP destino é criptografado.

- c) somente o endereço IP origem é criptografado.

- d) os endereços IP destino e origem são criptografados.

- e) os dados e os endereços IP destino e origem são criptografados.

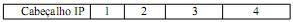

6 - Uma VPN (Virtual Private Network) pode ser implementada por meio do IPSec. Considerando o frame original IP, o IPSec introduz segmentos conforme apresentado na figura a seguir.

No frame, o segmento de número 1 é destinado para o

- a) cabeçalho de autenticação.

- b) cabeçalho de criptografia.

- c) número da versão IPSec.

- d) identificador do tipo de criptografia.

- e) identificador do comprimento da chave criptográfica.

07 - Para que o esquema de IPs virtuais de uma rede local possa funcionar, é necessário o uso de uma tabela que relaciona corretamente o pacote gerado pelo computador com IP virtual e o mesmo pacote enviado para a rede ampla com o IP real. Esse relacionamento é realizado por meio do

- a) campo de prioridade do IP.

- b) campo de prioridade do TCP.

- c) número da porta TCP.

- d) número de requisição IP.

- e) número de requisição TCP.

08 - Para realizar a conexão física e o gerenciamento das conexões por meio do endereço MAC (ou Ethernet) entre os computadores de uma rede local de computadores (LAN), devese utilizar o equipamento de rede denominado

- a) Bridge.

- b) Switch.

- c) Router.

- d) Firewall.

- e) Gateway.

09 - Selecione a alternativa que contém a correta afirmação sobre os serviços e recursos utilizados pelos usuários da Internet.

- a) Microsoft Outlook e Mozilla Thunderbird são os nomes de dois programas para navegação na Internet.

- b) Na Internet, um domínio identifica um conjunto de computadores pertencentes a uma determinada instituição.

- c) O catálogo público de endereços dos usuários de correio eletrônico da Internet é denominado de Webmail.

- d) O local da Internet em que são armazenadas as páginas de hipertexto da World Wide Web é denominado HTTP.

- e) Se o computador do usuário destinatário estiver desligado, a mensagem de e-mail retornará ao remetente.

10 - Analise os parágrafos a seguir, sabendo que eles contêm afirmações sobre os serviços e os recursos disponíveis aos usuários da Internet.

I. No endereço eletrônico reginaldo27@terra.com.br, o campo reginaldo27, que precede o símbolo @, identifica o usuário de e-mail de maneira única dentro do provedor de acesso terra.com.br.

II. O termo SPAM é usado para designar as mensagens eletrônicas não solicitadas, que geralmente são enviadas para um grande número de pessoas, e que causam grandes transtornos aos destinatários.

III. Hypertext Markup Language ou HTML é a linguagem utilizada na elaboração das páginas de hipertexto da World Wide Web, que permite aos browsersnavegar pelos sites e exibir os seus conteúdos.

É correto o que se afirma em

- a) I, apenas.

- b) II, apenas.

- c) I e III, apenas.

- d) II e III, apenas.

- e) I, II e III.

11 - Assinale a alternativa que contém a correta afirmação sobre os serviços e recursos disponíveis aos usuários da Internet.

- a) A World Wide Web é o nome do serviço que primeiro permitiu aos internautas trocar mensagens eletrônicas.

- b) O termo download refere-se às ferramentas de busca que são úteis para a pesquisa de informações na rede.

- c) Site é a localidade da Internet onde os spammers armazenam as mensagens indesejáveis a serem postadas.

- d) URL é a linguagem de marcação utilizada para produzir páginas Web que podem ser interpretadas por browsers.

- e) Um hyperlink permite a um internauta migrar para outra página ou para outra posição no mesmo documento.

GABARITO

1-A

2-C

3-B

4-B

5-A

6-A

7-C

8-B

9-B

10 – E

11 - E